Nos últimos anos, os engenheiros sociais vêm tentando levar internautas mais “inocentes” a clicar em links maliciosos e ceder informações sensíveis ao fingir que são velhos amigos ou autoridades confiáveis por e-mail ou em redes sociais.

E agora que os aparelhos móveis entraram de vez nas nossas vidas, a engenharia social é um método de ataque poderoso para ganhar acesso ao seu smartphone ou tablet.

O especialista em segurança Lenny Zeltser recentemente compartilhou três exemplos de trapaças atuais usadas por criminosos para entrar no seu aparelho mobile.

Aplicativos maliciosos que parecem legítimos

O exemplo que Zeltser usa é o caso de app popular e legítimo para Android que fazia com que uma ‘fumaça’ virtual aparecesse na tela do smartphone.

“Você podia mover seu dedo para tirar a fumaça virtual”, explicou. “As pessoas adoram esse tipo de coisa.”

Mas um aplicativo malicioso que se parecia exatamente com o app da “fumaça virtual” foi criado e muitos usuários eram enganados a comprar esse em vez do autêntico.

“A partir da perspectiva dos usuários, é muito difícil distinguir entre um app legítimo e um que pode acabar sendo malicioso”, disse Zeltser.

O que esses usuários acabavam ganhando era um aplicativo com malware. Em alguns casos, segundo Zeltser, o app enviava um SMS para pedir serviços premium, cobrados então do usuário. O invasor, enquanto isso, apagava qualquer mensagem de SMS de retorno, para que as vítimas não tivessem ideia de que estavam sendo cobradas.

“Neste caso, a vítima não tinha nenhuma indicação de que o telefone estava enviando mensagens ou qualquer tipo de notificação das cobranças. Só recebia uma enorme conta telefônica.”

Zeltser disse que a Google removeu mais de 50 apps maliciosos da loja oficial Android Market no segundo trimestre de 2011 que acabaram se revelando variantes do trojan (Cavalo de Troia) DroidDream, mas pareciam com apps legítimos e tinham nomes como Super Guitar Solo.

“O conselho é não instalar aplicativos que venham de fontes não confiáveis”, disse Zeltser.

Ele também disse para não confiar nas notas/classificações de um app porque muitos usuários podem estar desfrutando dos recursos do programa sem perceber que ele possui uma funcionalidade maliciosa. Ele também disse que os apps ruins que tem visto e ouvido falar estão no Android Market, o alvo da maioria dos criminosos. Não é que os aplicativos da loja da Apple (App Store) não possam também ser maliciosos, mas não há notícias de algum. Zeltser diz que, ao menos em parte, isso tem a ver com o processo de testes e requerimento de assinatura digital por parte da companhia de Steve Jobs.

Apps móveis maliciosos que vêm de anúncios

Zeltser expôs uma situação em que um aplicativo legítimo em um smartphone roda um anúncio malicioso. Se o usuário clicar nesse anúncio, será levado para um site que faz com que a vítima pense que sua bateria é ineficiente, disse. É oferecida então a opção de instalar um aplicativo para otimizar o consumo de bateria, na verdade um app malicioso.

“Assim como fora do mundo móvel, o ataque aqui começou com um anúncio”, explicou Zeltser. “Estamos vendo os anúncios maliciosos em nossos computadores desktop como um incrível vetor de infecção, porque permitem ao invasor introduzir códigos potencialmente maliciosos no navegador de centenas de milhares de vítimas. Agora também estamos vendo isso acontecer em um ambiente mobile, em que os anúncios aparecem em aplicativos legítimos.”

Apps que alegam ser “de segurança”

Outro novo vetor de ataque móvel é uma variante do malware ZeuS. Quando um usuário visita um site de transações bancárias a partir de um computador infectado, é pedido que baixe um componente de autenticação ou segurança em seu aparelho móvel para completar o processo de login, diz Zeltser.

“Os invasores percebem que os usuários estão usando autenticação de dois fatores”, explica. “Em muitos casos, esse segundo fator é implementado como uma senha válida por uma vez enviada para o telefone do usuário pelo banco provedor. Os invasores estavam pensando: ‘Como podemos conseguir acesso a essas credenciais?’ A resposta: ‘Ataque o telefone do usuário.’”

Como esse artifício funciona? Quando computador está infectado, a pessoa faz login em sua conta bancária e é pedido que baixe um aplicativo no telefone para receber mensagens de segurança, como credenciais de login. Na verdade, é um aplicativo malicioso da mesma entidade que está controlando o PC. Agora eles têm acesso não apenas as credenciais de login bancário normais do usuário, mas também ao segundo fator de autenticação enviado por SMS. Em muitos casos, disse Zeltser, as pessoas pensam que estão simplesmente instalados apps de segurança, ou, em muitos casos, um certificado.

“Quando as pessoas pensam que algo é feito por segurança, esquecem toda lógica e razão”, diz. “Apenas fazem de forma cega.”

Fonte: IDG Now!

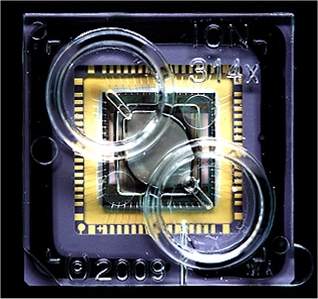

Um chip capaz de sequenciar um genoma inteiro.

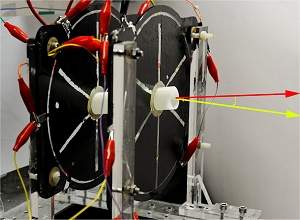

Um chip capaz de sequenciar um genoma inteiro. Os motores elétricos normalmente são construídos com materiais duros, rígidos e densos, como aço, cobre e alumínio.

Os motores elétricos normalmente são construídos com materiais duros, rígidos e densos, como aço, cobre e alumínio.